サイバー攻撃対策に関連する気になるカタログにチェックを入れると、まとめてダウンロードいただけます。

データ改ざん防止とは?課題と対策・製品を解説

目的・課題で絞り込む

カテゴリで絞り込む

IT資産管理製品 |

エンドポイント保護 |

セキュリティサービス |

ネットワーク保護 |

詐称・改ざん対策 |

セキュリティ製品 |

内部要因におけるデータ改ざん防止とは?

各社の製品

絞り込み条件:

▼チェックした製品のカタログをダウンロード

一度にダウンロードできるカタログは20件までです。

クラッキングとは「アプリを不正に解析・改ざんする行為」を言います。

クラッカー(攻撃者)は、不正な環境でアプリを実行し、

アプリ自体を直接解析(静的解析)したり

アプリを実行しながら動作中の情報を解析(動的解析)したりすることで、

標的としたアプリから不正に情報を入手、

また、解析した情報をもとにアプリへの改ざんなどを行います。

--------------------------------------

■年々高まる「クラッキング被害」のリスク

近年、ゲームや産業機器、電子決済に用いられる認証システムなど、

さまざまな分野でクラッキング被害が多発しています。

クラッキングに関する情報や、初心者にも簡単に使える不正ツールが

インターネット上で容易に入手可能となったことにより、

潜在的なクラッカー(攻撃者)の数が激増していることなどが理由として考えられます。

ユーザーの信頼を守るためにも、アプリへの不正な解析・改ざん行為を防ぐ

クラッキング対策の導入が求められています。

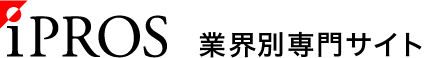

「検索奉行EX」は、膨大なCADデータ(dwg,dxf)のテキスト・マルチテキストを高速で全文検索できるツールです。

■こんなお悩みありませんか■

図面の管理が煩雑で目的の図面が見つからない

過去図面を引用したいがファイル名がわからない

図面検索に時間がかかる

検索奉行EXでは、全文検索に必要となる図面中のテキスト・マルチテキスト・属性値を「インデックス」として予めキャッシュし、1枚1枚の図面を検索することなく、膨大なCADデータの中から目的図面を最速で検索します。

■特徴■

▼目的の図面への最速で到達し、検索時間の短縮が可能。

・インデックスによる高速検索

・膨大なCADデータ全てが全文検索対象 (dwg、dxf)

・インデックスは自動更新が可能

▼図面内で検索文字の関連する箇所を探す必要ありません。

・検索結果をダブルクリックすることで、該当の図面を開くと共に、ヒットした箇所をCAD上でズーム表示することが可能�。

(対応するBricsCADもしくはAutoCADが別途必要)

※詳しくはPDF資料をご覧いただくか、お気軽にお問い合わせ下さい。

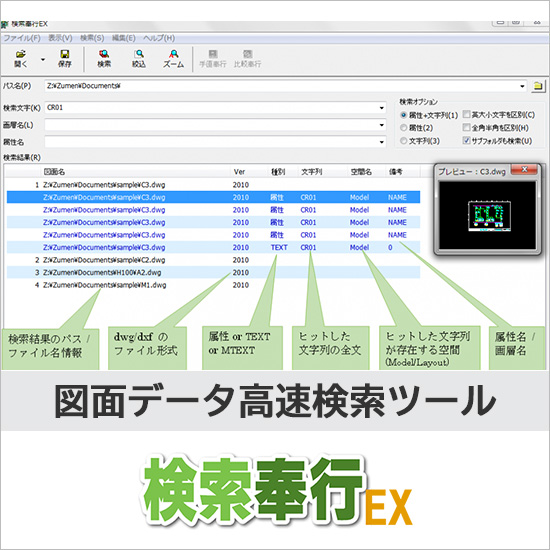

模造品が多い中国では、タイムスタンプを押すことは今や常識となっています。日本でも設計図面、画像、宣伝資料に中国タイムスタンプを押しておけば、その製品が存在していた日時を証明することができ、模造品会社に対して権利を主張できます。タイムスタンプは,主に二つのことを証明することができます。

(1)電子データが存在した日時を証明できる(日時証明)

(2)その電子データが改ざんされていないことを証明できる(原本証明)

【特徴】

●特別なソフトウェアは不要で、Web上から簡単操作のSaaSを採用

●総務大臣認定及びヨーロッパ基準に準拠した、中国TSAのタイムスタンプを取得

●全て一覧で更新期限等の管理。技術分野のタグ付けで分類が可能

※中国の司法解釈に対応したタイムスタンプです!

➡中国科学院と共同で設立された北京聯合信任タイムスタンプ服務中心と提携、

日本国内で唯一、中国タイムスタンプの取得��が可能です。

当社では、ソースコード変更不要で、BOF脆弱性を根本解決する、

バッファオーバーフロー攻撃防御の決定版『ATTC Control Flow Integrity』

を取り扱っております。

リターンアドレスの改ざんによるサイバー攻撃を根絶。

「当社提供の監視プロセスで、リターンアドレスの改ざんを検知」

「プログラム本体に改ざん検知機能を埋め込み」、二重の防御で

リターンアドレス改ざん攻撃を完全無効化します。

【特長】

■ROP攻撃を根本的に無効化

■利用者の負担が少ない

■低コスト

■小さなオーバーヘッド

※詳しくはPDFをダウンロードしていただくか、お気軽にお問い合わせください。

株式会社デザイン・クリエィション様は主に2Dと3DのCADソフトの開発を

中心としたソフトウェアメーカーで、主力製品であるCADPACシリーズは、

リリースから40年近い歴史のあるロングセラーとなっております。

同社が「CrackProof」の導入を考えた理由は、海外で、同社の製品が

複数回にわたりクラッキングされているのが発見されてしまったからです。

導入前に気になったのは、処理をかけることでCADPACのパフォーマンスが

低下しないだろうかという心配でした。

導入後、動作を試してみると、心配していたパフォーマンスの低下はほとんど

見られませんでした。また、セキュリティの面でも導入以降は、被害の報告を

受けることは無くなりました。

※詳しくはPDF資料をご覧いただくか、お気軽にお問い合わせ下さい。

当資料は「改ざん検知」についてご紹介しています。

DIT社が提供する改ざんの瞬間検知・瞬間復旧にこだわった改ざん検知サービス

WebARGUSについてや、オープンソースの改ざん検知サービスである

TripWireなどについて詳しく掲載。

サービスの選定としてもご活用いただける1冊です。

【掲載内容(一部)】

■改ざんとは

■WebARGUS とは

■WebARGUS 特長・機能

■WebARGUS 料金プラン

■TripWire 特長・機能・料金 など

※詳しくはPDF資料をご覧いただくか、お気軽にお問い合わせください。

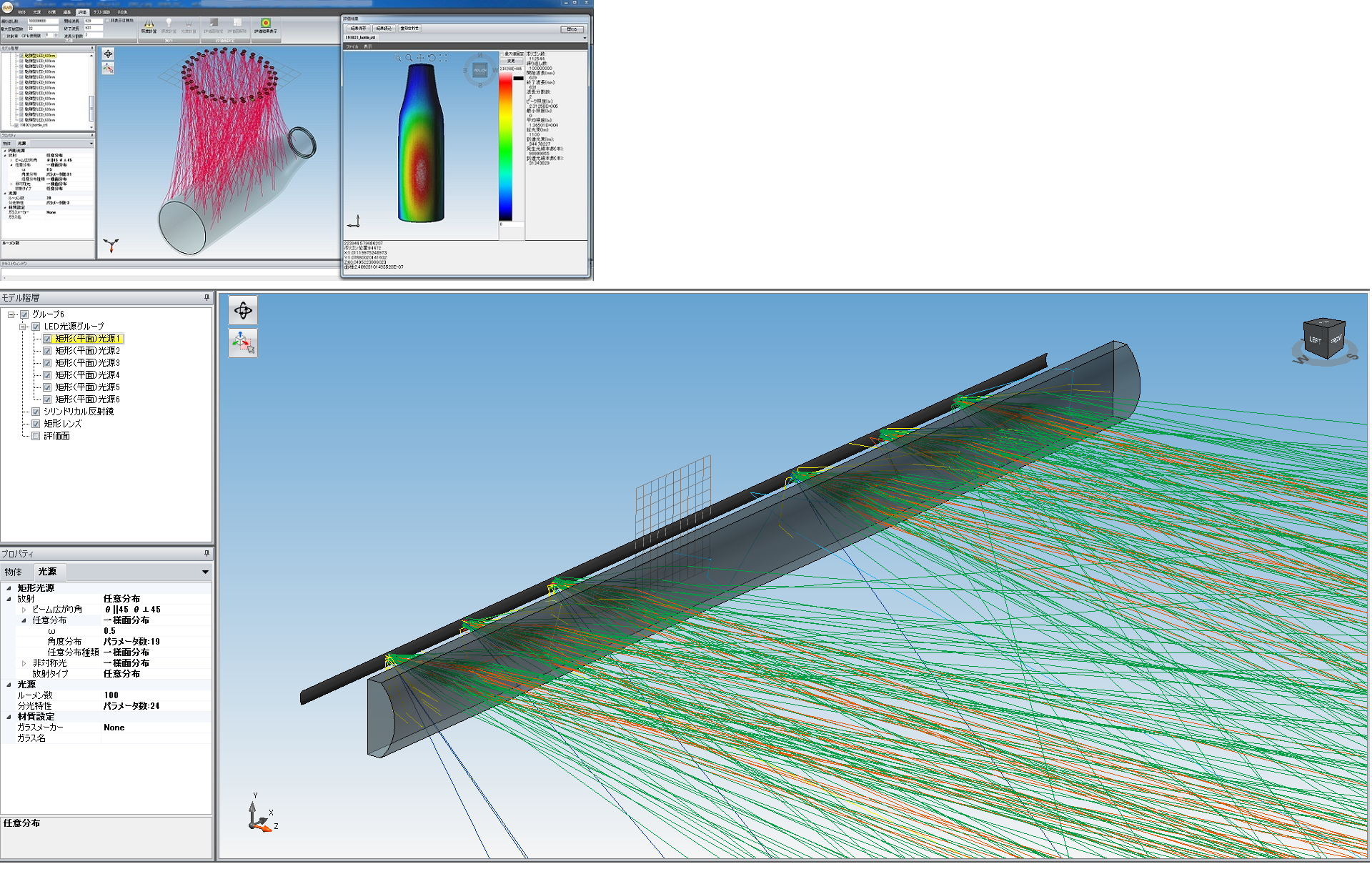

『照明Simulator CAD』は、LEDなどを利用した各種照明装置の性能評価に最適な

光学シミュレーションソフトの最新版です。

誰でも使えるカンタンな操作性とリーズナブルな価格。

3D CADデータのインポートによる自由曲面の扱いや、ノンシーケンシャル光線追跡を実現。

様々な形状を持つ光学部品を利用した照明光学系を評価できます。

図面などのデータから照度・輝度・光度を設計ステップで評価できるため、製品開発の効率アップ・納期短縮が図れます!

【特長】

■CADデータは「STL形式」「IGES形式」「STEP形式」のデータのインポートが可能

■光源データはIES NA形式のファイルに加え、Rayデータの読込みに対応

■完全国内開発!使いやすい日本語表示

■大型3Dパレットで、部品配置・光線追跡などの状態を常に確認可能

■部品一覧表示やムダのないプロパティ入力など、操作性バツグン

■購入後1年間は導入手順や操作に関するサポートとバージョンアップが無��償

お探しの製品は見つかりませんでした。

1 / 1

内部要因におけるデータ改ざん防止

内部要因におけるデータ改ざん防止とは?

内部要因のデータ改ざん防止とは、組織内の従業員や関係者による意図的または偶発的なデータの不正な変更、削除、または捏造を防ぐための対策全般を指します。これは、情報セキュリティの重要な柱の一つであり、企業の信頼性維持、コンプライアンス遵守、および事業継続性の確保に不可欠です。

課題

権限管理の不備

従業員に必要以上のデータアクセス権限が付与されている場合、不正な改ざんのリスクが高まります。特に、機密性の高い情報へのアクセスが容易な状況は危険です。

監視体制の不足

データへのアクセスや変更履��歴を十分に記録・監視していない場合、不正行為が発生しても検知が遅れたり、原因究明が困難になったりします。

内部不正への意識の低さ

外部からの攻撃に比べて、内部からの不正行為に対する意識が低い組織では、対策が後手に回り、インシデント発生時の被害が大きくなる可能性があります。

従業員の過失による誤操作

悪意がなくても、従業員の不注意や誤操作によ�ってデータが改ざんされるリスクも存在します。これに対する明確な手順や教育が不足している場合があります。

対策

最小権限の原則適用

各従業員に業務遂行に必要な最低限のデータアクセス権限のみを付与し、不要な操作を物理的・論理的に制限します。

アクセスログの厳格な監視

データへのアクセス、閲覧、変更、削除といった操作ログを詳細に記録し、異常なアクティビティをリアルタイムで検知・通知する仕組みを導入します。

従業員教育と啓発活動

情報セキュリティポリシーの周知徹底、内部不正のリスクに関する教育、およびデータ取り扱いに関する倫理観の醸成を図ります。

データバックアップと復旧体制

定期的なデータバックアップを実施し、万が一改ざんが発生した場合でも、迅速かつ確実に元の状態に復旧できる体制を構築します。

対策に役立つ製品例

アクセス制御管理システム

ユーザーごとに細かくアクセス権限を設定・管理し、不正なデータ操作を未然に防ぎます。ロールベースのアクセス制御により、効率的な権限管理を実現します。

ログ分析・監視システム

システムやアプリケーションのログを一元管理し、AIやルールベースで異常なアクセスパターンを検知します。インシデント発生時の迅速な原因特定を支援します。

データマスキング・匿名化ツール

機密性の高いデータを、テスト環境や分析用途で安全に利用できるよう、マスキングや匿名化を行います。意図しない情報漏洩や改ざんリスクを低減します。

データ損失防止(DLP)ソリューション

機密情報が組織外へ不正に持ち出されたり、改ざんされたりするのを検知・ブロックします。ポリシーに基づいた自動的な対応により、データ漏洩リスクを最小限に抑えます。

⭐今週のピックアップ

読み込み中