サイバー攻撃対策に関連する気になるカタログにチェックを入れると、まとめてダウンロードいただけます。

アクセスログの監視・分析とは?課題と対策・製品を解説

目的・課題で絞り込む

カテゴリで絞り込む

IT資産管理製品 |

エンドポイント保護 |

セキュリティサービス |

ネットワーク保護 |

詐称・改ざん対策 |

セキュリティ製品 |

内部要因におけるアクセスログの監視・分析とは?

各社の製品

絞り込み条件:

▼チェックした製品のカタログをダウンロード

一度にダウンロードできるカタログは20件までです。

『BlackBerry Optics』は、広範囲に及ぶセキュリティインシデントを

AIを活用して特定、防止することによって、BlackBerry Protectが

提供する脅威防御を拡張するEDRソリューションです。

エンドポイントに数分でインストールでき、ハードウェアや

ネットワークインフラ増強は不要。

また、データをエンドポイントにローカルに保存、分析することで

定期的な更新が不要で、遅延のない検知と対処を実現します。

【特長】

■滞留時間を減らす

■セキュリティ侵害によって生じる可能性のある影響を低下させる

■一貫性のあるセキュリティレベルを維持

■攻撃からの回復にかかる時間と費用を大幅に削減

■機械学習による脅威検知モジュールと自動アクション機能を提供

※詳しくはPDF資料をご覧いただくか、お気軽にお問い合わせください。

BlackBerry Optics

当社では、リーズナブル(適正)価格でご利用いただける

運用オペレーションサービス『SIV-SOC』を提供しております。

「プライベートSOCを始めたいが、コスト面で踏み切れない」、

「ボリュームがあっても、一部の製品だけでは対応してくれない」等

貴社の抱えるお悩みを解決します。

まずはお気軽にお問い合わせください。

【特長】

■内製では�難しい継続的な運用や柔軟なオペレーションを実現

■リーズナブル(適正)な価格

■お客様毎や製品毎に柔軟な活用を検討できる

■業務一貫性やコスト最適化を図ることが可能

※詳しくはPDFをダウンロードして頂くか、お気軽にお問い合わせ下さい。

運用オペレーションサービス『SIV-SOC』

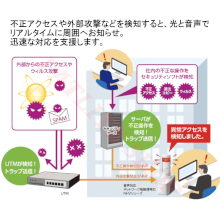

【お客様の課題】

情報セキュリティ対策は実施しているが、外部攻撃を受け�ていることを即座に認識できない。

常に管理者が画面を見ているわけではないため、確認や対処に遅れたときに社内の苦情電話が殺到し、復旧作業が遅れ重大な事故につながる可能性がある。

【ご提案の内容】

UTMやサーバが外部攻撃などを検知すると、光と音声で周囲へお知らせ。

PCやデスクからの離席時やほかの作業中でもリアルタイムに気づき、迅速な対応を支援します。

セキュリティサーバの安全性を向上することができます。

↓↓↓ 公式オンラインショップ PATLITE SHOP掲載ページ ↓↓↓

【改善アイデア】不正アクセスの見える化

昨今のテレワークの全世界の急拡大により今まで境界で守っていた

範囲に外部からアクセスできるようになってきています。

加えて昨今のグローバル化に伴い企業は国内外を含め多数の企業と

やり取りをしており、国内外のデータセンターの情報にアクセスすることや

SaaSサービスを利用する機会が多くなってきているのではないでしょうか。

自社だけセキュリティを守っていればよい時代から、サプライチェーンにも

またがってセキュリティ対策を施す必要がでてきています。

当社のブログでは、特にアクセス管理に注目してサプライチェーン管理の

ベストプラクティスを解説しています。

【掲載内容】

■サプライチェーンとは何か?

■サプライチェーンの脅威

■アクセス管理のベストプラクティス

■アクセス管理に有効な製品・ソリューション

■まとめ

※ブログの詳細内容は、関連リンクより閲覧いただけます。詳しくは、お気軽にお問い合わせ下さい。

※特権IDアクセス管理ソリューション『SecureCube Access Check』の資料をダウンロード頂けます。

サプライチェーンの基本的セキュリティ対策

『LOOOC(ルック)』は、すべてのPC操作履歴を3秒に1回、画面キャプチャとして

録画し、動画で簡単に再現できる画面キャプチャーログ監視ソフトです。

キーログ機能を搭載しており、キーボードで入力した操作ログを100%取得可能。

管理者の方は、キーボードで入力された操作ログから、キーワード検索を行い、

誰がいつ��そのキーワードを入力したか確認することができます。

また、インストールするだけなので、IT技術者ががいなくても、簡単に導入可能です。

ご要望の際はお気軽に、お問い合わせください。

【特長】

■画面キャプチャ機能

■キーログ機能

■簡単な導入

※詳しくはPDFをダウンロードしていただくか、お問い合わせください。

画面キャプチャーログ監視ソフト『LOOOC』

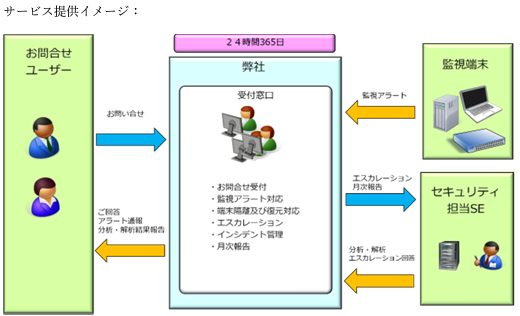

SOCサービスを開始する、システムインテグレーターへ

「製品・システムヘルプデスク」を導入した事例をご紹介いたします。

同企業は、サービスを開始するにあたって24時間365日対応可能な

ヘルプデスク窓口を探していました。

導入効果としては、IT技術に強いオペレータが対応しているため、端末の

切り離し等のオペレーション作業や監視アラート通知作業等手間のかかる

作業を任せることができました。

【事例概要】

■導入の背景

・SOC(Security Operation Center)サービスを開始しようとしている

■導入効果

・既存の24時間365日のヘルプデスク体制を利用することにより、

低コストにてヘルプデスク窓口が開設できた

※詳しくはPDFをダウンロードしていただくか、お気軽にお問い合わせください。

【製品・システムヘルプデスク導入事例】SOCサービス

『SecureCube Access Check』は、堅牢なアクセス制御で

重要システムを攻撃から守る、特権ID管理ソリューションです。

IT全般統制やPCI DSSなどの内部統制にも対応しています。

既存システムに影響を与えない構成で導入コストを削減。

大規模システムでも、スモールスタート・早期導入が可能です。

作業申請から監査まで、すべての機能を1つのソリューションで提供します。

製造業をはじめ、金融機関、流通業など、業種を問わずさまざまなお客様に

導入いただいており、自社開発ならではのきめ細かい保守・サポート体制や、

お客様の声を反映した機能拡張も高い評価を得ています。

【特長】

■少ない工数で高セキュリティを実現

■重要システムへの不正行為を排除

■監査業務の効率化・省力化を実現

■IT全般統制やPCIDSSなどの内部統制に対応

※詳しくはPDF資料をご覧いただくか、お気軽にお問い合わせ下さい。

内部不正・サイバー攻撃対策に好適!高権限ID管理の決定版

『Modern SOC Service』は、Office365やMicrosoft365などを

ご契約されているお客様へ、サインイン状況やログなどを可視化し、

ユーザーアクティビティレポートを提供するサービスです。

現在お持ちのライセンスで手軽に現状を把握することが可能。

シングルサイオンされているSaaSアプリケーションのフロントドア状況を

可視化することで被害が起きる前に検知できます。

【サービ��ス内容】

■サインインログ

■サインインに関わる不正な行動確認

■なりすましサインイン分析

■迷惑メールおよびなりすましメール分析

※詳しくはお気軽にお問い合わせください。

Modern SOC Service

『PRTG Network Monitor』は、英国のNetwork Computing Awardsで、

2014/2015/2016/2017年、4年連続受賞の実績をもつ、世界が認めた

優秀・ハイパフォーマンスの監視ソフトです。

ドイツ生まれですが、日本語に完全対応しており、高機能なのに操作に

迷わない、完成されたユーザーインターフェイスが特長です。

フロー監視まで標準装備の圧倒的なコストパフォーマンスを誇ります。

【特長】

■スマートな監視を簡単に始められる

■監視要件にあわせたカスタマイズができる

■はっきりとしたシンプルなライセンス体系

■単一ソリューションとして“すべて”を監視

■カスタムデータの出力ができるAPI

※詳しくはPDF資料をご覧いただくか、お気軽にお問い合わせ下さい。

ネットワーク監視『PRTG Network Monitor』

当社では、自社開発のフォレンジック製品をはじめ、ファイアウォール、

暗号化、ID認証、セキュリティ監査、VPN、ウイルス対策など最新鋭の

セキュリティ技術を中核とした包括的なセキュリティソリューションを

ご提供いたします。

インターネットアクセス制御からファシリティマネジメントまで、幅広く承ります。

ご要望の際はお気軽に、お問い合わせ��ください。

【事例】

■インターネット上の全パケットの記録と復元

■クライアントPC操作ログ収集

■外部から社内LANへのリモートアクセス

※詳しくは、お気軽にお問い合わせください。

セキュリティソリューション

当社では、低コストで自ら早期発見できるサイバー攻撃早期発見サービス

『EISS』を提供しております。

エンドポイントにおける状態�・ログを定期的に記録・分析。

情報漏洩等の被害の可能性に気付かせ、早期の事後対処アクションに

繋げることができます。

まずはお気軽にお問い合わせください。

【処理内容】

■定期収集情報(プログラム情報、ユーザー情報、システム情報)

■基盤による分析

■レポート生成&配信

※詳しくはPDFをダウンロードして頂くか、お気軽にお問い合わせ下さい。

サイバー攻撃早期発見サービス『EISS』

『Secure X-Ray』は、NDRツールと専門家の分析の組み合わせによる

高度なセキュリティ診断を行うサービスです。

Network Blackboxを使ったフルパケットキャプチャにより、短期間・

深い分析・低コストを実現。

想像すらしなかったようなリスクを洗い出し、環境の実態に即した

セキュリティ対策を提案します。

【特長】

■フルパケットキャプチャだから危険を見逃さない

■診断を始めるのは簡単で、2週間当製品を設置するだけで始められる

■AI(教師あり)を使ったデータ取得だから他のセキュリティ診断よりも

低コスト

※詳しくはPDFをダウンロードしていただくか、お気軽にお問い合わせください。

セキュリティ診断サービス『Secure X-Ray』

当サービスは、セキュリティ専門アナリストがお客様のセキュリティデバイスを

監視し、検出したインシデントに早期対処することで、より重大なインシデントの

発生を防ぎます。

SOCオペレーターが、当サービスの窓口機能として、ご質問やご依頼に対応。

"運用の専門人材不在による一部社員への負担増・専門人材の採用リスク"などの

EDR導入の課題を解決します。

【特長】

<EDR>

■早期発見、被害を封じ込めに重点をおいた製品

■企業にとっての致命傷を避ける事ができる

<SOC>

■EDR導入時の不安課題を解消

■EDRが検知したアラートを監視

■お客様に降りかかるセキュリティリスクを低減

※詳しくはPDF資料をご覧いただくか、お気軽にお問い合わせ下さい。

EDR+SOC

当社では、IT戦略/戦術、管理体制、業務プロセス等、お客様が抱える課題を

ビジネス環境に併せて解決するためのコンサルティング業務を行っております。

お客様のセキュリティ課題を、経営層~現場に対するヒアリングや

文書・システムの調査を行い、リスクベースでの評価をもとに

コスト対効果を考慮したコンサルティングを提供します。

管理体制構築、日々の運用やインシデントの発生に対する攻撃の兆候分析や

耐性分析の現状評価など、抱える課題をご相談ください。

【業務概要】

■セキュリティアドバイザリ業務

■システム運用アドバイザリ業務

■セキュリティ評価アドバイザリ

※詳しくはPDFをダウンロードしていただくか、お気軽にお問い合わせください。

コンサルティングサービス

当社では、セキュリティサービスとコンサルティングにより、

安全な経営と事業活動をご支援いたします。

個人情報保護法により対応が求められる企業の情報セキュリティ対策を、

大規模なシステムや運用人員を必要としない独自サービスにより提供し

お客様企業のセキュリティ対策とリスク対応の強化を実現してまいります。

【支援内容】

■情報漏えい時に備えて必須なログの確保

■ログを解析し可視化するレポート

■速報(5日以内)にいつでも対応できる事前準備

※詳しくはPDFをダウンロードしていただくか、お気軽��にお問い合わせください。

セキュリティサービス『Secure Loupeサービス』

お探しの製品は見つかりませんでした。

1 / 1

内部要因におけるアクセスログの監視・分析

内部要因におけるアクセスログの監視・分析とは?

内部要因のアクセスログの監視・分析とは、組織内の従業員や関係者によるシステムやデータへのアクセス履歴を記録・収集し、その行動パターンを分析することで、不正アクセス、情報漏洩、不正行為などのリスクを早期に検知・防止するセキュリティ対策です。これにより、内部からの脅威に対する防御力を高め、組織の信頼性と安全性を維持します。

課題

ログの膨大さとノイズ

日々生成される膨大な量のログデータの中から、異常なアクセスや不正行為を示す兆候を特定することが困難であり、誤検知や見逃しが発生しやすい。

分析スキルの不足

ログデータを効果的に分析し、潜在的な脅威を正確に判断するためには、高度な専門知識や経験を持つ人材が必要だが、その育成や確保が難しい。

リアルタイム性の欠如

ログの収集・分析が遅延すると、インシデント発生後の対応が遅れ、被害が拡大するリスクがある。迅速な検知と対応が求められる。

プライバシーとの両立

従業員のプライバシーに配慮しつつ、必要な監視を行うための適切なポリシー策定や、匿名化・仮名化などの技術的対策が求められる。

対策

ログ収集・集約基盤の構築

様々なシステムからログを一元的に収集・集約し、管理・分析しやすい形式に整形する基盤を整備する。

異常検知ルールの設定

過去のインシデント事例や、通常のアクセスパターンに基づいた異常検知ルールを設定し、疑わしいアクティビティを自動的に検出する。

自動分析ツールの活用

機械学習やAIを活用した分析ツールを導入し、膨大なログデータから人間では見つけにくいパターンや相関関係を効率的に発見する。

定期的な監査とレビュー

監視・分析結果を定期的に監査し、検知ルールの有効性や分析プロセスの改善点を評価・実施する。

対策に役立つ製品例

統合ログ管理システム

様々なソースからのログを一元的に収集、保存、検索、分析できる機能を提供し、異常検知やインシデント調査を支援する。

SIEM (Security Information and Event Management) ソリューション

複数のセキュリティデバイスやアプリケーションからのイベントログをリアルタイムで相関分析し、脅威を早期に特定・通知する。

UEBA (User and Entity Behavior Analytics) システム

ユーザーやエンティティの行動パターンを学習し、通常の行動から逸脱する異常なアクティビティを検出することで、内部不正やアカウント乗っ取りを検知する。

アクセス制御・権限管理ツール

誰がいつ、どのリソースにアクセスしたかのログを詳細に記録し、不要なアクセス権限を排除することで、不正アクセスのリスクを低減する。