サイバー攻撃対策に関連する気になるカタログにチェックを入れると、まとめてダウンロードいただけます。

デジタル署名による検証とは?課題と対策・製品を解説

目的・課題で絞り込む

カテゴリで絞り込む

IT資産管理製品 |

エンドポイント保護 |

セキュリティサービス |

ネットワーク保護 |

詐称・改ざん対策 |

セキュリティ製品 |

サプライチェーンにおけるデジタル署名による検証とは?

各社の製品

絞り込み条件:

▼チェックした製品のカタログをダウンロード

一度にダウンロードできるカタログは20件までです。

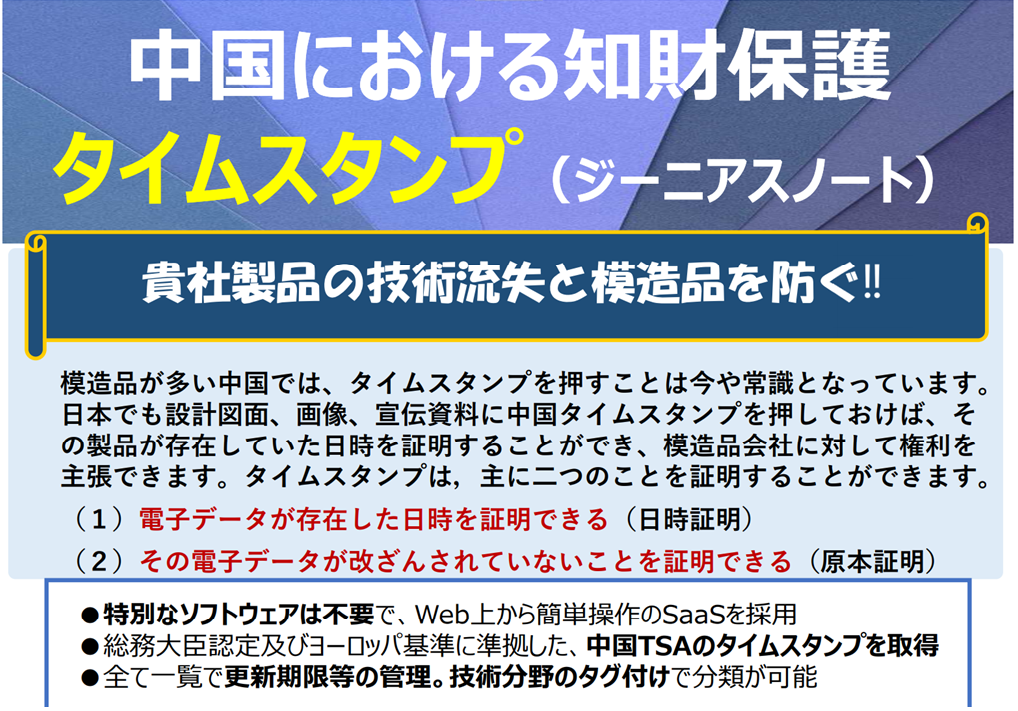

模造品が多い中国では、タイムスタンプを押すことは今や常識となっています。日本でも設計図面、画像、宣伝資料に中国タイムスタンプを押しておけば、その製品が存在していた日時を証明することができ、模造品会社に対して権利を主張できます。タイムスタンプは,主に二つのことを証明することができます。

(1)電子データが存在した日時を証明できる(日時証明)

(2)その電子データが改ざんされていないことを証明できる(原本証明)

【特徴】

●特別なソフトウェアは不要で、Web上から簡単操作のSaaSを採用

●総務大臣認定及びヨーロッパ基準に準拠した、中国TSAのタイムスタンプを取得

●全て一覧で更新期限等の管理。技術分野のタグ付けで分類が可能

※中国の司法解釈に対応したタイムスタンプです!

➡中国科学院と共同で設立された北京聯合信任タイムスタンプ服務中心と提携、

日本国内で唯一、中国タイムスタンプの取得��が可能です。

お探しの製品は見つかりませんでした。

1 / 1

サプライチェーンにおけるデジタル署名による検証

サプライチェーンにおけるデジタル署名による検証とは?

ソフトウェア開発から提供、運用に至るまでのサプライチェーン全体で、各コンポーネントやプロセスが改ざんされていないことをデジタル署名を用いて証明・検証する仕組みです。これにより、信頼性の低い、あるいは悪意のあるコードがシステムに混入するリスクを低減し、サイバー攻撃からシステムを守ります。

課題

署名管理の複雑化

多数のコンポーネントや開発者、組織が存在する場合、それぞれのデジタル署名を適切に生成・管理・配布することが技術的・運用的に困難になる。

検証プロセスの負荷増大

サプライチェーンが長大化・複雑化すると、全ての署名を検証するのに多大な時間と計算リソースが必要となり、開発・デプロイの効率が低下する可能性がある。

信頼できる署名者の特定

サプライチェーン上の全ての関係者が信頼できる署名者であるとは限らず、悪意のある第三者が偽の署名を付与するリスクが存在する。

既存システムとの互換性

既存のソフトウェア開発・デプロイパイプラインにデジタル署名による検証プロセスを統合する際に、技術的な互換性や既存ワークフローへの影響が課題となる。

対策

自動化された署名・検証基盤

CI/CDパイプラインと連携し、コードのコミットからビルド、デプロイまでの一連のプロセスで自動的にデジタル署名を付与・検証するシステムを構築する。

階層型・分散型署名管理

信頼できるルート証明機関から始まり、組織内やプロジェクトごとに署名権限を階層化・分散させることで、管理の複雑性を軽減し、柔軟性を高める。

署名ポリシーと監査機能

誰が、いつ、何を署名したかのポリシーを明確にし、その履歴を監査可能にすることで、不正な署名や改ざんの早期発見を可能にする。

標準化された検証ツール

業界標準のプロトコルやフォーマットに対応した検証ツールを導入し、既存のツールチェーンとの統合を容易にする。

対策に役立つ製品例

コード署名サービス

開発されたコードやバイナリファイルに対して、信頼できる発行元であることを証明するデジタル署名を付与し、配布・実行時の信頼性を確保する。

ソフトウェア部品表(SBOM)管理ツール

ソフトウェアを構成する全ての部品(ライブラリ、フレームワーク等)の情報を管理し、各部品の出所や改ざんの有無をデジタル署名と連携して検証する。

CI/CDパイプライン連携セキュリティ

継続的インテグレーション・継続的デリバリーのプロセス全体にセキュリティチェックを組み込み、ビルド成果物へのデジタル署名付与や検証を自動化する。

コンテナイメージ署名・検証システム

コンテナイメージの作成から配布、実行までのライフサイクル全体で、イメージの改ざんを防ぎ、信頼できるソースからのイメージのみを実行可能にする。

⭐今週のピックアップ

読み込み中