サイバー攻撃対策に関連する気になるカタログにチェックを入れると、まとめてダウンロードいただけます。

IT資産の見える化と管理とは?課題と対策・製品を解説

目的・課題で絞り込む

カテゴリで絞り込む

IT資産管理製品 |

エンドポイント保護 |

セキュリティサービス |

ネットワーク保護 |

詐称・改ざん対策 |

セキュリティ製品 |

内部要因におけるIT資産の見える化と管理とは?

各社の製品

絞り込み条件:

▼チェックした製品のカタログをダウンロード

一度にダウンロードできるカタログは20件までです。

当社では、貴社の展開するサービス、管理するシステムにおける、

システム上・オペレーション上の課題を洗い出し、セキュリティリスクを

低減していく支援を行います。

規格や認証にこだわらず、横断的に評価を行うことで、認証維持のためだけの

対応とは異なり、実質的に有効な対応を進めることができます。

ご要望の際はお気軽に、お問い合わせください。

【こんな課題に】

■セキュリティリスクの課題を解決したい

■サービス拡大に伴い対策の見直しが必要

■複数のサービスの対策状況を横並びで評価したい

■オペレーションリスクを洗い出したい

※詳しくはお気軽にお問い合わせください。

当社では、オフィスに関するニーズに柔軟に対応し、

快適なオフィス環境構築をサポートいたします。

電話のリースや工事、社内インターネット構築・LAN工事・

インターネットセキュリティー、複合機のリース・設置、

各種オフィス防犯からアフターフォローまでお任せください。

また、オフィス環境のコストカットの提案等も行っております。

ご要望の際はお気軽にお問い合わせください。

【商品例】

■UTM NeuSoft NISG6000N5

■複合機 京セラ TASKalfa 3554ci

■サーバー 富士通 TX1310

■防犯カメラ NSS NSC-AHD933VPU-4M

※詳しくはPDFをダウンロードしていただくか、お気軽にお問い合わせください。

『PRTG Network Monitor』は、英国のNetwork Computing Awardsで、

2014/2015/2016/2017年、4年連続受賞の実績をもつ、世界が認めた

優秀・ハイパフォーマンスの監視ソフトです。

ドイツ生まれですが、日本語に完全対応しており、高機能なのに操作に

迷わない、完成されたユーザーインターフェイスが特長です。

フロー監視まで標準装備の圧倒的なコストパフォーマンスを誇ります。

【特長】

■スマートな監視を簡単に始められる

■監視要件にあわせたカスタマイズができる

■はっきりとしたシンプルなライセンス体系

■単一ソリューションとして“すべて”を監視

■カスタムデータの出力ができるAPI

※詳しくはPDF資料をご覧いただくか、お気軽にお問い合わせ下さい。

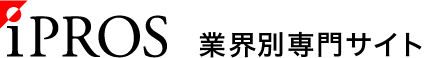

設置したゲートウェイ周辺でのタグの所在情報を遠隔地へ伝達するDXサービスです。

市販のBLEタグをゲートウェイに登録することでゲートウェイを設置した場所に【いる/いない】の情報をPCやスマートフォンへ通知します。

タグのビーコン情報は専用ゲートウェイで集約し、IoTプラットフォーム「見える化.jp」に送信されます。

「見える化.jp」ではタグの状態を「見える化」し、アラートメールの送信先の設定が簡単にできます。

ゲートウェイはBLE-WiFiタイプとBLE-LTEタイプの2種類ございます。用途に合わせて選定下さい。

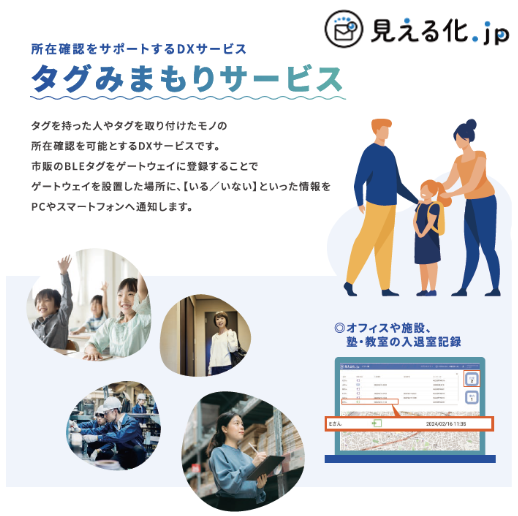

当社では、インターネットに公開されているリソース全体をディスカバリーし、

インベントリを作成し、監視する『Censys Attack Surface Management』

をご提供しております。

毎日、毎時間、またはオンデマンドで、すべてのそれらのリソースの攻撃者の

視点がリフレッシュされ、ほぼリアルタイムの可視性とコンテキストが提供

されるため、サイバーセキュリティ状況を管理および伝達することができます。

【機能と特長】

■ディスカバリーパス

■ワークスペース

■リスクの優先順位付け

■インタラクティブなレポート

■API 統合

■Censys Academy

※詳しくはPDFをダウンロードしていただくか、お気軽にお問い合わせください。

『V-sec』は、経済産業省の「情報セキュリティ監査サービス基準適合

サービス」の承認を受け、IPAの情報セキュリティサービス基準適合リストに掲載されているサービスです。

4つの安全管理措置(人的・組織的・物理的・技術的)および多層防御の観点から、自社セキュリティレベルや自社の抱える脆弱性を可視化し経営陣と現場の共有認識化を図ります。

これにより、無駄な投資を防止し適切なセキュリティ投資の指標が完成します。

下記のようなお客様に最適なソリューションです。

▶セキュリティ対策は何からすれば良いか分からない。

▶自社で実施すべき対策の優先順位を知りたい。

▶必要最低限のセキュリティ対策でも効果を求めたい。

▶現在の対策で大丈夫かどうか不安。

▶自分たちで取り組んでいるが、第三者評価が欲しい。

※詳しくはPDFをダウンロードしていただくか、お気軽にお問い合わせください。

『エンドポイント計測・監視』は、従業員体験をサポート・改善するための

サービスです。

従業員が使っているPCに、計測・監視エージェントをインストールすることで、

「PCのCPU使用率やメモリ使用量」などのデータが取得可能。

ご用命の際はお気軽にお問い合わせください。

【取得できるデータ】

■PCのCPU使用率やメモリ使用量

■WiFiの電波強度

■レイテンシやパケットロス、ホップ数

■上り・下りのスループット

■アプリケーションのパフォーマンス

※詳しくはPDF資料をご覧いただくか、お気軽にお問い合わせ下さい。

ISO27001(ISMS)取得にコンサルタントは必要なのか…

結論、絶対に必要というわけではありません。

ただし、社内体制によってはコンサルタントに頼った方が良い場合ももちろんあります。

ISO審査員の私が実際に担当した中でISO27001(ISMS)取得時に

コンサルタントが必要なかった企業様の具体例を挙げながら、

コンサルタントが必要な場合とそうでない場合の見極め方をご紹介致します。

【コンサルタントとは?】

■コンサルタントとは、ある分野について経験や知識を持ち、

顧客の相談にのって、指導や助言を行う専門家のこと

■コンサルタントが必要ではない組織は、ISOの規格要求を理解できている

・ISOに対して十分に時間を割ける従業員がいる組織

■コンサルタントを利用している組織は8~9割に及ぶ

※詳しくは関連リンクより、『ISO27001(ISMS)取得にコンサルタントは絶対必要か』を分かりやすく解説致します

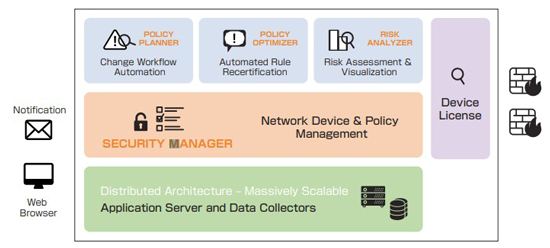

『FireMon』は、異なるメーカーのファイアウォール、ネットワーク機器の

ポリシー分析および管理ソリューションです。

ポリシー変更時、該当システムへアクセスして新しいポリシーファイルを

収集した後、全ての変更履歴を保存、管理することができます。

また、セキュリティポリシー基準の確立と履行状況の把握が容易に行えます。

【特長】

■次世代ファイアウォールポリシーの分析

■リアルタイム変更管理および履歴管理

■KPI Dashboard

■直感的に現状分析を行うことが可能

■セキュリティポリシー基準の確立と履行状況の把握が容易

※詳しくはPDF資料をご覧いただくか、お気軽にお問い合わせ下さい。

当社では、「SECURITY ACTION」宣言のご支援や、セキュリティ

ポリシー策定のご支援といった、情報セキュリティに関する

各種コンサルティングを承っております。

中小企業自らが情報セキュリティ対策に取り組むことを自己宣言する

制度である「SECURITY ACTION」宣言のお手伝いをしており、

当社は自ら「二つ星」を宣言。より多くの企業の方にこの宣言を

知っていただく活動のご支援を行っています。

ご要望の際はお気軽にお問い合わせください。

【「SECURITY ACTION」宣言について】

■企業自らが情報セキュリティ対策に取り組むことを自己宣言する

ことにより、社員の意識を高めると共に、取引先様にも意識の高さを

アピールすることができる制度

■IPA(独立行政法人 情報処理機構)が創設し、推奨している

■取り組み内容により、「一つ星」と「二つ星」の2段階がある

※詳しくはPDFをダウンロードしていただくか、お気軽にお問い合わせください。

当社では、組織のセキュリティ対策が適切に行われていることを確認するだけでなく、

内在するリスク対策の必要性や組織の業務改善を行うための支援材料が提供可能な

『情報セキュリティ監査サービス』を行っております。

リスクに対してアプローチすることにより、なぜこの対策を実施しなければ

ならないのかということが明らかになり、主体的な対策の実施が可能となります。

ご要望の際はお気軽に、お問い合わせください。

【サービス内容】

■外部監査実施

■内部監査実施代行

■ネットワークの脆弱性検査

■WEBアプリケーションの脆弱性検査

※詳しくはPDFをダウンロードしていただくか、お問い合わせください。

『Secure X-Ray』は、NDRツールと専門家の分析の組み合わせによる

高度なセキュリティ診断を行うサービスです。

Network Blackboxを使ったフルパケットキャプチャにより、短期間・

深い分析・低コストを実現。

想像すらしなかったようなリスクを洗い出し、環境の実態に即した

セキュリティ対策を提案します。

【特長】

■フルパケットキャプチャだから危険を見逃さない

■診断を始めるのは簡単で、2週間当製品を設置するだけで始められる

■AI(教師あり)を使ったデータ取得だから他のセキュリティ診断よりも

低コスト

※詳しくはPDFをダウンロードしていただくか、お気軽にお問い合わせください。

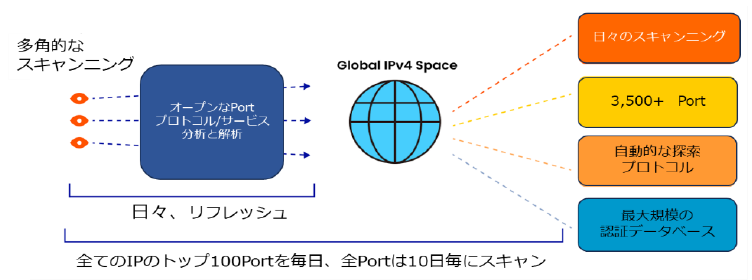

当社では、セキュリティ対策を取り扱っております。

ファイアウォール・アンチウィルス・アンチスパム・拠点間接続を提供する

VPNなどお客様のご要望や今後の展開などを考慮して好適なセキュリティ対策を

ご提案すると同時に設計、設定、保守サポートなどトータルでご提供。

また、ネットワーク機器の管理・IPアドレス管理等で管理者が不在の場合は

当社がお助けいたします。お気軽にお問い合わせください。

【トータルサポートのご提案】

■ブロック1

・ネットワーク機器の設置場所

・IPアドレスの管理

■ブロック2

・不許可機器の氾濫

・ライセンス管理 など

※詳しくはPDFをダウンロードしていただくか、お気軽にお問い合わせください。

当社では、セキュリティコンサルティングサービスを行っております。

セキュリティ対策の第一歩は、現状を正確に把握し、リスクを正しく

評価する事が必要です。

現環境のアセスメントを通して、あるべき姿とのギャップを埋める為の

施策立案、運用体制見直し等を、経験豊富なコンサルタントとエンジニアが

総合的にご支援いたします。

【サービス】

■IT環境アセスメントサービス

■情報セキュリティマネジメントシステム構築支援

■ISMS認証取得支援/Pマーク認証取得支援

■システムアドバイザリーサービス

※お電話でのお問い合わせは受け付けておりませんので予めご了承ください。

※詳しくはPDFをダウンロードしていただくか、お気軽にお問い合わせください。

『サイバーセキュリティお助け隊』は、パソコン管理者がいなくても

1台1台しっかり管理ができるセキュリティ対策サービスです。

24時間365日監視を行い、挙動や問題のある攻撃を検知し

PCとネットワークを見守ります。

また、問題が発生したときにリモート&現地に駆けつけて対応。

サイバー保険で駆付け支援等インシデント対応時に突発的に発生する

各種コストを補償します。

【サービス内容】

■設置前環境調査

■初期設定及び訪問設置

■お客様セキュリティ環境構築

■ネットワーク図面作成 等

※詳しくはPDFをダウンロードしていただくか、お気軽にお問い合わせください。

CEマーク取得商品、抜群の安定性・優れた耐久性 ベルト

株式会社アンドパッド様では、以前から業務に利用するエンドポイントに対して

シグニチャベースのEPPを導入していましたが、WindowsやMacOSなど

マルチOS環境だったことで、それぞれ個別最適化された対策が中心でした。

しかし、事業拡大に応じてメンバーが増えるなか、マルチOS環境でも統合的に

管理できる環境が求められていたのです。

新たなエンドポイント対策の仕組みとして、EPPとEDR双方の機能を併せ持った

『SentinelOne』を同社のセキュリティ強化策として採用。

既存環境のリスクからいち早く脱却するべく、検討開始からPoCを経てわずか

4か月で展開をスタート、現在では開発用の検証機を含めて全社員が使う

数百台のPCにエージェントを導入しており、検知を中心に運用を行っています。

【導入前の課題】

■マルチOS環境のために個別最適化された形でしか運用できていない

■統合管理できておらず、状況の可視化が不十分

■検知率の低いシグニチャベー��スのEPPでは経営リスクを回避できない

※詳しくはPDF資料をご覧いただくか、お気軽にお問い合わせ下さい。

『MUSHIKAGO』は、ネットワークに接続されている

様々な資産(PC、IoT 機器、プリンター等)を自動で検出し、

セキュリティテストまで実施できる専用小型デバイスです。

人手による現物確認をする必要がなく、効率的かつ正確に資産を

管理することができ、検出した機器の脆弱性(セキュリティ上の

危険なバグ)や侵入テストまで対応できます。

申し込みから最短3日でお届けしており、届き次第、

インストール等の作業なしですぐにご利用いただけます。

【特長】

■ネットワークに接続するだけで、自動で様々な機器を検出

■簡単操作でセキュリティリスクを見える化

※詳しくはPDFをダウンロードしていただくか、お気軽にお問い合わせください。

記録メディア媒体の破棄には、適切な情報漏洩対策が求められます。

NMD-400は、アタッチメント不要のデュアル投入口で、3 . 5インチHDDはV字曲げ破壊、

2.5インチHDD/SSDは突起のある刃による押し潰し破壊で、効率的な物理破壊を実現します。

■1台で3.5インチHDD・2.5インチHDD/SSD※に対応!

3.5インチHDDと2.5インチHDD/SSDの投入口は分かれており、

破壊する媒体に合わせて投入するだけで効率的な処理が可能です。

投入口の扉には、開いていると動かない安全機構を搭載しています。

(運転時には扉は開かないようロックされます。)

※付属のアタッチメントを投入口に取り付けることでM.2SSDの破壊も可能です。

■媒体に合わせた破壊方式

3.5インチHDDはV字曲げ破壊、2.5インチHDD/SSDは突起のある刃による

押し潰し破壊によって物理破壊を行います。

■引出し式ダストボックス

破壊物が収納されるダストボックスは取り出しも可能な引出し式で処理も簡単です。

当社では、自社開発のフォレンジック製品をはじめ、ファイアウォール、

暗号化、ID認証、セキュリティ監査、VPN、ウイルス対策など最新鋭の

セキュリティ技術を中核とした包括的なセキュリティソリューションを

ご提供いたします。

インターネットアクセス制御からファシリティマネジメントまで、幅広く承ります。

ご要望の際はお気軽に、お問い合わせください。

【事例】

■インターネット上の全パケットの記録と復元

■クライアントPC操作ログ収集

■外部から社内LANへのリモートアクセス

※詳しくは、お気軽にお問い合わせください。

お探しの製品は見つかりませんでした。

1 / 1

内部要因におけるIT資産の見える化と管理

内部要因におけるIT資産の見える化と管理とは?

組織内の従業員や関係者が利用するIT資産(PC、サーバー、ソフトウェア、クラウドサービスなど)を網羅的に把握し、その利用状況やセキュリティリスクを管理すること。サイバー攻撃の標的となりうる脆弱性の特定や、不正利用の防止、コンプライアンス遵守を目的とする。

課題

IT資産の把握漏れ

従業員が個人所有のデバイスを利用したり、承認されていないソフトウェアを導入したりすることで、組織が管理すべきIT資産が把握しきれない状況が発生する。

シャドーITの蔓延

IT部門の承認を得ずに従業員が独自にクラウドサービスなどを利用する「シャドーIT」が横行し、情報漏洩やマルウェア感染のリスクを高める。

ライセンス管理の不備

ソフトウェアライセンスの過不足や不正利用が発生し、コンプライアンス違反や予期せぬコスト増につながる可能性がある。

セキュリティ設定の不統一

各デバイスやソフトウェアの設定が統一されておらず、脆弱な設定のまま運用されることで、サイバー攻撃の格好の標的となる。

対策

資産管理ツールの導入

組織内のIT資産を自動的に検出し、一元管理できるツールを導入し、常に最新の状態を把握する。

利用ポリシーの策定と周知

IT資産の利用に関する明確なポリシーを策定し、従業員に周知徹底することで、不正利用やシャドーITを抑制する。

アクセス権限の厳格化

各IT資産へのアクセス権限を最小限に絞り、必要最低限のユーザーのみがアクセスできるように管理する。

定期的な棚卸しと監査

IT資産の棚卸しを定期的に実施し、利用状況やセキュリティ設定を監査することで、潜在的なリスクを早期に発見・対処する。

対策に役立つ製品例

統合IT資産管理システム

ネットワーク上のIT資産を自動で検出し、ハードウェア・ソフトウェア情報を一元管理することで、把握漏れやシャドーITのリスクを低減する。

エンドポイントセキュリティ管理ツール

PCやモバイル端末などのエンドポイントのセキュリティ設定を統一・管理し、脆弱な設定によるリスクを排除する。

クラウドサービス利用管理システム

従業員が利用するクラウドサービスを可視化し、利用状況やセキュリティリスクを監視することで、シャドーITによる情報漏洩を防ぐ。

ソフトウェアライセンス管理ソリューション

ソフトウェアの導入状況とライセンス契約を照合し、過不足や不正利用を検知することで、コンプライアンス違��反とコスト増を回避する。

⭐今週のピックアップ

読み込み中